WAS IST DIGITALE SOUVERÄNITÄT?

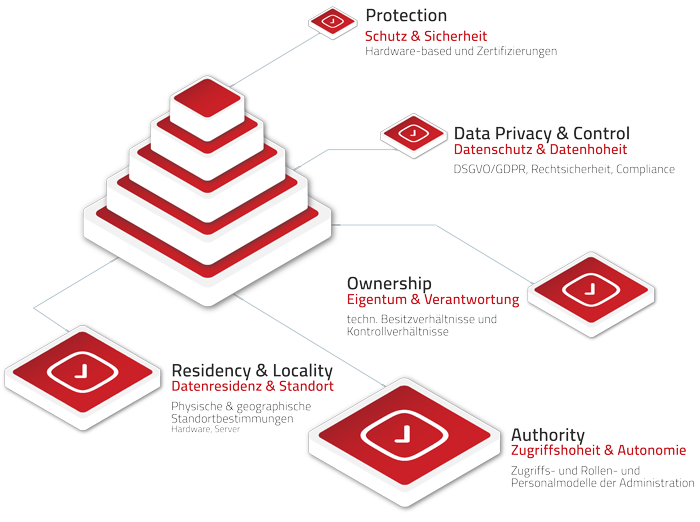

Digitale Souveränität beschreibt die Fähigkeit von Unternehmen, Staaten und Organisationen, ihre digitalen Werte selbstbestimmt zu kontrollieren. Dazu zählen insbesondere Daten, IT-Infrastrukturen, Anwendungen und Zugriffsrechte. Wer digital souverän ist, weiß nicht nur, wo Daten gespeichert werden, sondern hat auch die rechtliche, technische und organisatorische Kontrolle darüber.

Im Kern geht es darum, Abhängigkeiten von externen Anbietern, fremden Rechtsräumen und intransparenten Cloud-Strukturen zu vermeiden. Digitale Souveränität bedeutet, dass Daten vor unautorisiertem Zugriff geschützt sind, ausschließlich unter klar definierten gesetzlichen Rahmenbedingungen verarbeitet werden und nicht dem Einfluss ausländischer Behörden oder Gesetze unterliegen.

Gerade internationale Cloud-Modelle führen häufig dazu, dass Unternehmen Verantwortung tragen, ohne tatsächlich Kontrolle zu haben.

ECHTE

KONTROLLE

Schutz (Protection)

Mehrstufige Firewalls

Mehrstufige Firewalls schützen IT-Systeme durch klar getrennte Sicherheitszonen und kontrollierten Datenverkehr. Sie verhindern unautorisierten Zugriff, erkennen Anomalien frühzeitig und begrenzen potenzielle Schäden. Entscheidend ist, dass Konfiguration, Betrieb und Anpassung vollständig unter eigener oder lokal verantworteter Kontrolle stehen.

Authentifizierung

Authentifizierungsdienste stellen sicher, dass Identitäten eindeutig geprüft und Zugriffe nachvollziehbar gesteuert werden. Sie definieren verbindliche Sicherheitsstandards für Zugriffskontrolle, Protokollierung und Rollenmodelle. Zertifizierungen ersetzen jedoch keine Souveränität, wenn Betrieb oder Schlüsselverwaltung externen Rechtsräumen unterliegen.

Backup- und Wiederherstellung

Eine belastbare Backup-Strategie trennt Produktiv-Daten und Sicherungen strikt (separate Systeme/Accounts), definiert Aufbewahrungsfristen und schützt Backups vor Manipulation. Entscheidend sind erprobte Restore-Prozesse mit regelmäßigen Wiederherstellungstests.

Datenschutz & Datenhoheit (Data Privacy & Control)

Keine externen Zugriffsberechtigte

Jede zusätzliche beteiligte Instanz erhöht Komplexität und Risiko. Digitale Souveränität setzt voraus, dass keine externen Stellen technischen oder organisatorischen Zugriff auf Daten besitzen, die nicht dem eigenen oder demselben nationalen Rechtsraum unterliegen. Datenschutz endet dort, wo externe Betreiber, Subdienstleister oder Plattformanbieter, die nicht dem gleichen Rechtsraum folgen, administrieren, verarbeiten oder einsehen können.

Kein Zugriff durch andersstaatliche Behörden

Sobald Anbieter andersstaatlichen Recht unterliegen, können Behördenzugriffe unabhängig vom Speicherort rechtlich erzwungen werden. Digitale Souveränität verlangt, dass Daten ausschließlich einem Rechtsraum unterliegen, der transparent, vorhersehbar und vollständig kontrollierbar ist, ohne extraterritoriale Zugriffsmöglichkeiten.

Keine Abhängigkeiten von US-Cloud-Anbietern

US-Cloud-Anbieter unterliegen Gesetzen wie Cloud Act und Patriot Act, die Zugriffe auf Daten ermöglichen können. Diese rechtlichen Risiken lassen sich nicht technisch eliminieren. Unabhängige IT-Systeme vermeiden solche Abhängigkeiten konsequent durch klare Trennung von fremden Rechts- und Machtbereichen.

Datenresidenz & Standort (Residency & Locality)

Fixierter physischer und geografischer Standort

Ein fixierter Standort bedeutet, dass Daten nicht dynamisch oder intransparent verschoben werden. Unternehmen wissen jederzeit, wo Daten liegen und verarbeitet werden. Das ist Voraussetzung für rechtliche Klarheit, Auditierbarkeit und belastbare Datenschutzkonzepte. Das gilt insbesondere bei sensiblen oder regulierten Daten.

Speicherung, Verarbeitung und Backups ausschließlich in Österreich

Echte Datenresidenz liegt nur vor, wenn nicht nur Daten, sondern auch Backups, Replikate und Verarbeitungssysteme im selben Land verbleiben. Österreichischer Standort garantiert einen einheitlichen Rechtsrahmen, klare Zuständigkeiten und Schutz vor Datenzugriffen über nationale Grenzen hinaus.

Kein internationaler Datenfluss

Datenflüsse über nationale Grenzen hinaus entstehen oft unbemerkt durch Support, Monitoring oder Replikation. Digitale Souveränität erfordert, dass sämtliche Datenbewegungen national begrenzt bleiben. Nur so lassen sich rechtliche Risiken, Kontrollverluste und Abhängigkeiten von fremden Rechtsräumen vermeiden.

Zugriffshoheit & Unabhängigkeit (Authority)

Strenge Zugriffs- und Rollenmodelle

Klare Rollen- und Berechtigungskonzepte stellen sicher, dass Nutzer nur auf jene Systeme und Daten zugreifen können, die sie benötigen. Zugriffshoheit bedeutet vollständige Transparenz darüber, wer wann was darf – inklusive Protokollierung, Trennung kritischer Rollen und regelmäßiger Überprüfung.

Betrieb und Administration durch österreichisches Personal

Wird Betrieb und Administration ausschließlich durch Personal im selben Rechtsraum durchgeführt, lassen sich rechtliche und organisatorische Risiken minimieren. Entscheidungen, Eingriffe und Verantwortlichkeiten sind eindeutig zuordenbar und unterliegen keinem fremden Recht oder externen Weisungen.

Keine privilegierten Zugriffe außerhalb des nationalen Rechtsraums

Privilegierte Zugänge ermöglichen tiefgreifende Eingriffe in Systeme und Daten. Eine Voraussetzung für Digitale Souveränität ist, dass solche Rechte ausschließlich durch das eigene Unternehmen oder einen vertraglich gebundenen Betreiber im selben nationalen Rechtsraum wahrgenommen werden. Kritisch sind insbesondere Zugriffe durch Akteure unter fremder Gerichtsbarkeit. Entscheidend ist nicht, ob ein Partner extern ist, sondern welchem Recht er unterliegt und wer die operative Kontrolle ausübt.

Eigentum & Verantwortung (Ownership)

Eigentum an Technik und Hardware

Abhängigkeiten entstehen dort, wo kritische Systeme fremden Gesetzen unterliegen oder strukturell nicht ersetzbar sind. Digitale Souveränität setzt nicht zwingend physischen Eigenbesitz voraus, sondern klare Eigentums- und Kontrollverhältnisse im selben nationalen Rechtsraum. Entscheidend ist, dass Infrastruktur, Plattformen und zentrale Komponenten entweder im eigenen Eigentum stehen oder durch einen vertraglich gebundenen Betreiber innerhalb Österreichs verantwortet werden.

Verantwortung für Betrieb und Sicherheit

Souveränität bedeutet, dass Verantwortung und operative Steuerung zusammenfallen. Betrieb, Sicherheitsentscheidungen und Weiterentwicklung müssen rechtlich und organisatorisch eindeutig verortet sein. Und das bei einem klar definierten österreichischen Infrastrukturpartner. Problematisch wird es, wenn Haftung beim Unternehmen verbleibt, während strategische Steuerung oder Plattformkontrolle außerhalb des eigenen Rechtsraums liegen.

Keine Abhängigkeit bei kritischen Kernkomponenten

Kritische IT-Komponenten müssen technisch und vertraglich ersetzbar bleiben. Vendor-Lock-in auf Plattformebene reduziert die Handlungsfreiheit und erhöht Risken bei unvorhersehbaren politischen Entwicklungen, Preisänderungen und Vertragsanpassungen. Souveräne Architekturen setzen daher auf nachvollziehbare Schnittstellen, kontrollierte Abhängigkeiten und Betreiberstrukturen innerhalb desselben Rechtsraums.

SOUVERÄN BLEIBEN

internex erfüllt alle Voraussetzungen

für unternehmerische

digitale Autonomie.

BERATUNG JETZT

Individuell auf Ihre Anforderungen zugeschnitten, bieten wir Ihnen digitale Souveräntität auf alle Ebenen.

Ob Private Cloud oder anspruchvolle Infrastruktur-Systeme.

SOVEREIGNTY

SELF CHECK

Testen Sie Ihre Digitale Souveränität.

US-amerikanische Anbieter können rechtlich zur Herausgabe von Daten verpflichtet werden, auch bei Speicherung in Europa. Der physische Standort schützt nicht vor ausländischem Rechtszugriff, während die DSGVO/GDPR-Haftung weiterhin vollständig beim datenverarbeitenden Unternehmen liegt.

Verteilte Cloud-Architekturen trennen häufig Speicherort, Betrieb und Support. Dadurch entstehen intransparente Datenflüsse und rechtliche Grauzonen. Echte Datenresidenz liegt nur vor, wenn Speicherung, Verarbeitung und Betrieb vollständig im selben Rechtsraum erfolgen.

Privilegierte Zugriffe außerhalb des eigenen Einflussbereichs bedeuten Kontrollverlust. Verträge und Zertifizierungen ersetzen keine Zugriffshoheit. Wer administrativen Zugriff besitzt, kann Systeme verändern, Daten einsehen oder Sicherheitsmechanismen umgehen.

Wenn Verantwortung beim Unternehmen liegt, Eigentum und operative Steuerung jedoch in einem fremden Rechtsraum verankert sind, entsteht strukturelle Abhängigkeit. Digitale Souveränität setzt nicht zwingend Eigenbesitz voraus, sondern juristische und operative Kongruenz: Infrastruktur, Betrieb und Haftung müssen im selben nationalen Rechtsrahmen zusammenfallen; bei einem unabhängigen österreichischen Partner. Extraterritoriale Einflussmöglichkeiten widersprechen diesem Prinzip.

Wenn Sicherheitsfunktionen oder Wiederherstellungen von globalen Plattformbetreibern abhängen, entscheiden deren Prozesse und Rechtsräume mit. Im Ernstfall verlieren Unternehmen Ihre Handlungsfähigkeit im Krisenfall.

RECHTLICH ABGESICHERT

Während transatlantische Datenflüsse rechtliche Unsicherheiten und Zugriffsrisiken durch ausländische Gesetze mit sich bringen, schafft ein klar definierter nationaler Standort Rechtssicherheit. Daten, die ausschließlich in Österreich gespeichert und verarbeitet werden, verbleiben in einem einheitlichen Rechtsraum: Ohne extraterritoriale Zugriffe, ohne Abhängigkeiten, mit voller Kontrolle über Ort, Zugriff und Verantwortung.

DIE EIGENE

CLOUD

Wir konzipieren, beraten und begleiten vom Proof of Concept bis zur Inbetriebnahme und darüber hinaus. Private Clouds für Unternehmen sind eine Versicherung für eine digitale Zukunft.

ISO 27001

Der zertifizierte Vertrauensnachweis.

GEPRÜFT

Der internationale Standard bildet die Basis zum Schutz Ihrer vertraulichen Daten. Er stellt sicher und prüft in regelmäßigen Audits durch externe Organisationen, dass das gelebte Informationssicherheits-System auch seine beabsichtigten Ergebnisse erzielt.

ZERTIFIZIERT

Die internationale Norm ISO 27001 spezifiziert die Anforderungen für Einrichtung, Umsetzung, Aufrechterhaltung und fortlaufende Verbesserung eines dokumentierten Informationssicherheits-Managementsystems unter Berücksichtigung des Kontexts einer Organisation. Darüber hinaus beinhaltet die Norm Anforderungen für die Beurteilung und Behandlung von Informationssicherheitsrisiken entsprechend den individuellen Bedürfnissen der Organisation.

IHRE DATEN SIND SICHER

internex ist ein ISO 27001 zertifizierter und DSGVO/GDPR-konformer Managed Service Provider.

Mit dem gelebten Informationssicherheits-Managementsystem garantieren wir unseren Kunden Vertraulichkeit, Verfügbarkeit und Integrität. Die fortlaufende Verbesserung und Kontrolle unserer Prozesse garantiert Ihrem Unternehmen ganzheitlichen Schutz vor Sicherheitsrisiken und Gefahren.

Mithilfe ausführlicher Risikoanalysen und fundierter Kontrollmechanismen zur Identifizierung von Schwachstellen stellen wir jeden Tag die Sicherheit Ihres operativen Geschäftsbetriebs sicher. Eine nachhaltige Qualitätssicherung erreichen wir durch einen kontinuierlichen Verbesserungsprozess und schaffen für unsere Kunden auch noch morgen Vertraulichkeit, Integrität und Verfügbarkeit.

Unternehmen halten an uns fest, weil Sie uns vertrauen. Unsere Kunden bleiben, weil Integrität ein essentieller Baustein der internex Leitkultur ist. Und Hoch-Verfügbarkeit ist dabei unser Produkt.

RAT?

Wir finden eine Lösung.